De titel van deze post is nogal een statement. En, moet ik toegeven, ook enigszins gechargeerd. Maar het is wel hoe wij bij DOCCO zien dat veel kantoren denken over cybersecurity; de verantwoordelijkheid verleggen naar de IT-leverancier. ‘Zij regelen dat wel, ik heb er geen verstand van dus ik bemoei me er ook niet mee’. Terwijl dat juíst een gevaarlijke manier van denken is. Je IT-leverancier regelt namelijk maar een klein deel van alle maatregelen rond cybersecurity.

Tegelijkertijd is het ook een heel begrijpelijke manier van denken. Cybersecurity is namelijk een enorm breed onderwerp en zelfs doorgewinterde cybersecurity-experts zouden er een dagtaak aan hebben om alle ontwikkelingen bij te benen. Desondanks is er een onderscheid te maken in wat een IT-leverancier aan cybersecurity-maatregelen neemt en welke maatregelen jij als kantoor nog moet nemen. En ik kan je nu al vertellen; de grootste cybersecurity-risico’s kun jij vandaag nog zelf afdekken.

Maar laten we beginnen bij wat een essentiële keuze in deze blog is, de keuze van je IT-leveranciers. Het is enorm belangrijk dat je de juiste IT-leveranciers kiest, anders zou het zomaar eens zo kunnen zijn dat je gevoel van veiligheid op dit moment nergens op gebaseerd is.

Kies je voor het onderbrengen van je IT-infrastructuur voor een vage kennis van de sportclub die ‘zo handig met computers’ is, of voor een leverancier die aantoonbaar zijn zaken op orde heeft en aandacht besteedt aan cybersecurity (bijvoorbeeld door een actuele ISO27001-certificering met de juiste scope)? Is je IT-leverancier in staat je adequaat te ondersteunen bij cybersecurity in je kantoorpraktijk? Laat je in die keuzes eisen op het gebied van cybersecurity meewegen? Dat kan namelijk een wereld van verschil maken in hoe veilig je (klant)gegevens daadwerkelijk zijn. Niet zeker? Ga eens in gesprek met je IT-leverancier, bijvoorbeeld aan de hand van deze vragen van het Digital Trust Center van de overheid.

Verantwoordelijkheden slim verdelen

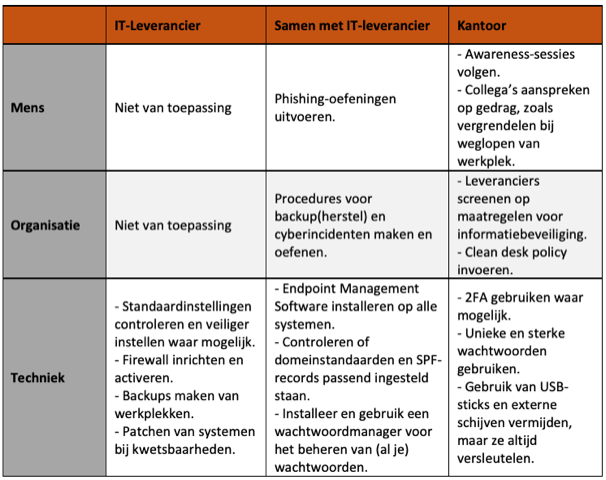

Naast de keuze voor een kundige IT-leverancier komt de vraag naar voren hoe verantwoordelijkheden zijn verdeeld. Is. Er goed afgesproken wat de IT-leverancier doet, e wat je kantoor doet en wat je samen doet? We maken hieronder gebruik van een verdeling in drie categorieën: Mens, Organisatie en Techniek. Grofweg vallen alle mogelijke cybersecurity-risico’s en -maatregelen in die categorieën, met hier en daar wat overlap.

Je IT-leverancier neemt de meeste technische cybersecurity-maatregelen. Denk daarbij aan het instellen van een firewall op je systemen, het inrichten van een VPN waardoor er op afstand veilig gewerkt kan worden en het beheren van veiligheid van de cloud-omgeving. En dat is ook wat veel kantoren onder cybersecurity verstaan, de ‘harde’ technische maatregelen. Uiteraard zijn die van groot belang, maar waarschijnlijk zijn de risico’s op het gebied van mens en organisatie nog vele malen groter.

Denk aan maatregelen in de categorie ‘Mens’ aan awareness-trainingen en phishing-oefeningen. Je IT-leverancier zullen daar waarschijnlijk niet mee op de proppen komen, je zal zelf die actie moeten ondernemen.

Maatregelen in de categorie ‘Organisatie’ zijn bijvoorbeeld het hebben van beleid en procedures. Dat kan zo eenvoudig zijn als één A4’tje met basisregels over informatiebeveiliging, of het hebben van een procedure voor wat er moet gebeuren in het geval van een cyberincident of datalek.

Daarnaast is het belangrijk dat je – voor zover mogelijk – de maatregelen die je IT-leveranciers neemt valideert. Voorbeeld: Je IT-leverancier maakt als het goed is regelmatig back-ups van je data, maar wordt ook wel eens getest of die back-ups werken? Er wordt vaak veel ondersteld, maar niet zelfden levert de leverancier minder dan het kantoor verwacht.

Als geheugensteuntje hebben wij een (verkort) overzicht gemaakt van de belangrijkste maatregelen die jij als kantoor neemt, de maatregelen die je IT-leverancier (als het goed is) neemt en welke maatregelen je samen neemt: